La Veille'dredi tech du 26

Cette semaine, mes veilles et sujets de recherches sont orientés DevOps.

En effet, je voudrais améliorer mes connaissances un peu éparses sur la partie hébergement des applications, gestion des déploiements, monitoring, etc… J’ai acquis des notions transverses sur Docker, les pipelines de CI ou de CD (sur Github ou AzureDevOps). J’administre régulièrement par exemple des environnements basé sur Docker avec JElastic Cloud chez Infomaniak (qui est un truc entre le PaaS et l’IaaS).

Mais je sens qu’il me manque des bases plus solides pour comprendre, tant tout ces buzz words, que pour savoir quand automatiser et quand ne pas automatiser.

Finalement, j’aimerai être à l’aise avec des outils pour faire de l’infra as a code, et ce, quelle que soit la plateforme cloud cible !

Un peu de vulgarisation DevOps par Anthony

Au hasard de mes recherches pour me composer une première documentation de ressources existantes, je suis tombé sur une personne qui a repartagé un article Linkedin de Anthony Canut avec une petit documentation d’une vingtaine de pages sur Ansible !

De fil en aiguille, et après ma superbe lecture, je suis tombé sur son dépôt Github qui centralise une belle flopée de documentation utile à toute personne qui s’y intéresserait !

Mention spéciale à cette, très adéquate, description du métier d’Ingénieur DevOps !

La culture DevOps … par Stéphane

Sacré trouvaille, ce blog de Stéphane Robert !

C’est une mine d’information sur tout ce qui concerne la culture DevOps.

Une partie est d’ailleurs nommé “Formation DevOps”, et bien, je pense que le nom est bien choisi.

Je trouve que c’est indéniablement un excellent point d’entrée pour comprendre tout ce qui se trouve dans cet univers !

À date, je n’ai pas encore terminé sa lecture, au moment d’écrire ces lignes, je me suis arrêté à la section “Sécuriser l’infrastructure”.

Un résumé des programmes de surveillances américains

Étant un utilisateur depuis quelques années de la suite d’outils proposé par Proton, je suis leur blog qui a, forcément, une thématique orienté protection de la vie privée !

Cette semaine, on y retrouve un article sur un résumé du fonctionnement des programmes de surveillances américains a su capter mon attention (et sans titre de buzz !).

On y apprends notamment qu’au final, il y a tant de données personnelles récupérés par Google ou Facebook (et bien d’autres sûrement) puis vendus, que l’état américain n’a même pas besoin d’un mandat pour récupérer ces informations.

En effet, il lui suffit de les acheter !

Pour en savoir plus, c’est par ici.

Un outil pour utilisateurs avancés sur Windows 11

Bonjour PowerToys !

Très très belle découverte d’un outil qui est toujours en preview mais qui permets de simplifier la vie des développeurs ou des “utilisateurs avancés”, c’est ce qu’indique Microsoft dans la description de cet outil.

Ce logiciel regroupe une liste de modules qui va permettre d’ajouter des raccourcis claviers, des menus supplémentaires lors du clique droit sur un fichier ou un dossier, ou encore des facilités d’accès à des fonctionnalités de Microsoft (modification du fichier host, listing des variables d’environnements, etc..)

Quelques exemples de raccourcis :

La possibilité de redimensionner une image grâce via un click-droit sur une image

De voir les processus qui utilisent nos fichiers

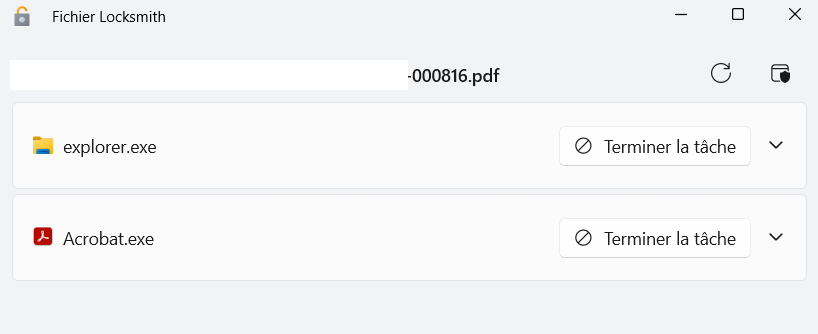

C’est déjà arrivé dans nos vies d’utilisateurs, quand on souhaite supprimer un fichier, d’avoir une alerte expliquant que ce fichier ne peut pas l’être, car il est en cours d’utilisation !

Et bien, Locksmith peut nous aider ! Exemple ci-dessous avec un fichier PDF que j’ai ouvert depuis l’explorateur de fichier Windows.

À vous de découvrir toutes les autres fonctionnalités proposés par PowerToys (qui encore en preview) 🙂.

Essayez de laisser ce monde un peu meilleur qu’il ne l’était quand y êtes venus. (Baden-Powell)